50 источников трафика на сайт + сервисы для шпионажа за посещаемостью конкурентов

Содержание:

- Основные возможности Wireshark

- Нарушение анонимности сетей

- Плюсы и минусы виджета ВКонтакте для сайта

- Принцип работы

- Типы программ анализа сети

- Программы, помогающие провести анализ трафика

- Когда необходимо контролировать

- Сравнить два столбца и вывести уникальные значения (Формулы/Formulas)

- Руководство по быстрому выбору (ссылки на скачивание бесплатных программ для анализа сети)

- Cain & Abel (Windows)

- Инструменты сетевого анализа трафика

- Дополнительные настройки

- Почему изначально данных Яндекс.Метрики и Google Аналитики недостаточно

- Применение

- Как сделать расстояние между границами столбцов равным

- Обзор бесплатных программ анализа сети

- WirelessNetView (Windows)

- PandaMoney

- Что такое многопользовательская активацияWhat is Volume Activation

- Интернет-магазин

- Заключение

Основные возможности Wireshark

Перед тем, как переходить к рассмотрению способов анализа трафика, нужно рассмотреть, какие возможности поддерживает программа более подробно, с какими протоколами она может работать и что делать. Вот основные возможности программы:

- Захват пакетов в реальном времени из проводного или любого другого типа сетевых интерфейсов, а также чтение из файла;

- Поддерживаются такие интерфейсы захвата: Ethernet, IEEE 802.11, PPP и локальные виртуальные интерфейсы;

- Пакеты можно отсеивать по множеству параметров с помощью фильтров;

- Все известные протоколы подсвечиваются в списке разными цветами, например TCP, HTTP, FTP, DNS, ICMP и так далее;

- Поддержка захвата трафика VoIP-звонков;

- Поддерживается расшифровка HTTPS-трафика при наличии сертификата;

- Расшифровка WEP-, WPA-трафика беспроводных сетей при наличии ключа и handshake;

- Отображение статистики нагрузки на сеть;

- Просмотр содержимого пакетов для всех сетевых уровней;

- Отображение времени отправки и получения пакетов.

Программа имеет множество других функций, но это были те основные, которые могут вас заинтересовать.

Нарушение анонимности сетей

Метод анализа трафика может быть использован для нарушения анонимности анонимных сетей, например, TOR . Существует два метода атаки с анализом трафика: пассивный и активный.

- В методе пассивного анализа трафика злоумышленник извлекает функции из трафика определенного потока на одной стороне сети и ищет эти функции на другой стороне сети.

- В методе активного анализа трафика злоумышленник изменяет тайминги пакетов потока в соответствии с определенным шаблоном и ищет этот шаблон на другой стороне сети; поэтому злоумышленник может связать потоки с одной стороны с другой стороной сети и нарушить ее анонимность. Показано, что хотя к пакетам добавляется временной шум, существуют методы активного анализа трафика, устойчивые к такому шуму.

Плюсы и минусы виджета ВКонтакте для сайта

1. Какие преимущества дает установка на сайт комментариев ВКонтакте?

Их несколько:

Отсутствие нагрузки на базу данных ресурса. Виджет ВКонтакте не использует ее для хранения комментариев, они остаются на серверах социальной сети

Для динамических сайтов на базе Joomla или WordPress это очень важно, поскольку позволяет избежать избыточной нагрузки на базы данных. Установка виджета возможна на любой сайт, какой бы движок ни использовался

Установка и настройка виджета осуществляются элементарно. Дополнительное продвижение в соцсети – еще одно важное преимущество, которое можно реализовать при помощи комментариев. Небольшая доработка позволит обеспечить их отображение как на странице вашего сайта, так и на странице пользователя ВКонтакте. Кроме того, этот же комментарий, содержащий ссылку на ваш ресурс, будет появляться в новостной ленте друзей этого пользователя. Если учесть, что у многих число друзей достигает нескольких сотен, то возможности продвижения, за которое вам не надо платить, воодушевляют. Идентифицировать комментатора проще простого. При необходимости вы можете просмотреть его профиль и направить личное сообщение через социальную сеть. Благодаря виджету вы будете избавлены от спамных комментариев и токсичных пользователей.

Топ 6 полезных статей для руководителя:

- Как провести мозговой штурм среди сотрудников

- Этапы воронки продаж

- Закон Парето в бизнесе и в жизни

- Что такое трафик и как его посчитать

- Конверсия продаж: 19 причин низкой конверсии

- Обратный звонок на сайте

2. Недостатки виджета комментариев

- Возможность оставлять комментарии есть только у зарегистрированных пользователей соцсети. Правда, с каждым годом актуальность этого минуса снижается: найти человека, у которого нет аккаунта в ВК, становится все сложнее.

- Нельзя получать уведомления на почту о новых комментариях. Устранить этот недостаток можно при помощи плагина для WordPress.

- Далеко не все пользователи захотят, чтобы данные из их профиля ВК отображались на вашем сайте, а потому не станут комментировать материалы. К сожалению, вариантов решения этой проблемы нет, анонимные сообщения не предусмотрены.

Принцип работы

Сниффер может анализировать только то, что проходит через его сетевую карту. Внутри одного сегмента сети Ethernet все пакеты рассылаются всем машинам, из-за этого возможно перехватывать чужую информацию. Использование коммутаторов (switch, switch-hub) и их грамотная конфигурация уже является защитой от прослушивания. Между сегментами информация передаётся через коммутаторы. Коммутация пакетов — форма передачи, при которой данные, разбитые на отдельные пакеты, могут пересылаться из исходного пункта в пункт назначения разными маршрутами. Так что если кто-то в другом сегменте посылает внутри него какие-либо пакеты, то в ваш сегмент коммутатор эти данные не отправит.

Перехват трафика может осуществляться:

- обычным «прослушиванием» сетевого интерфейса (метод эффективен при использовании в сегменте концентраторов (хабов) вместо коммутаторов (свитчей), в противном случае метод малоэффективен, поскольку на сниффер попадают лишь отдельные фреймы);

- подключением сниффера в разрыв канала;

- ответвлением (программным или аппаратным) трафика и направлением его копии на сниффер (Network tap);

- через анализ побочных электромагнитных излучений и восстановление таким образом прослушиваемого трафика;

- через атаку на канальном (2) (MAC-spoofing) или сетевом (3) уровне (IP-spoofing), приводящую к перенаправлению трафика жертвы или всего трафика сегмента на сниффер с последующим возвращением трафика в надлежащий адрес.

Типы программ анализа сети

Утилиты анализа сети позволяют проводить диагностику сети на наличие проблем, а так же исследовать сеть на наличие различной аппаратуры, включая компьютеры, маршрутизаторы и т.д.

Как правило, такие утилиты делят на три категории:

- Анализатор пакетов. Позволяют перехватывать и просматривать все пакеты, которые проходят через сетевые карты на вашем компьютере.

- Сканеры портов. Предназначены для исследования отдельных сетевых устройств в сети на предмет открытых портов.

- Аппаратные сканеры. Исследуют сеть на предмет наличия различного сетевого оборудования.

Ключевое различие между сканером портов и аппаратным сканером заключается в области сканирования. Сканеры портов сосредоточены только на портах отдельного сетевого оборудования. Проверяют открыт или закрыт порт, и что слушает данный порт. Аппаратные сканеры позволяют увидеть более широкую картину. Понять цель обнаруженного сетевого устройства. Как оно взаимодействует в сети.

Все эти утилиты имеют неоценимое значение для тех, кто изучает сеть на предмет наличия оборудования, целей обнаруженных сетевых устройств, а так же слабых мест самой сети.

Программы, помогающие провести анализ трафика

Анализ трафика — это сложный процесс, который должен быть известен любому профессионалу в IT-индустрии, сисадмину и другим специалистам в области. Процедура оценки передачи пакетов больше похожа на искусство, чем на элемент технического управления. Одних данных от специальных программ и инструментов тут недостаточно, необходима ещё интуиция и опыт человека. Утилиты в этом вопросе лишь инструмент, что показывает данные, остальное должен делать уже ваш мозг.

Wireshark

Wireshark — это новый игрок на рынке сетевого анализа трафика. Программа имеет довольно простой интерфейс, понятное диалоговое окно с выводом данных, а также множество параметров для настройки. Кроме того, приложение охватывает полный спектр данных сетевого трафика, потому является унитарным инструментом для анализа без необходимости добавлять в функционал программы лишние утилиты.

Wireshark имеет открытый код и распространяется бесплатно, поэтому захватывает аудиторию в геометрической прогрессии.

Возможно, приложению не хватает визуализации в плане диаграмм и таблиц, но минусом это назвать сложно, так как можно не отвлекаться на просмотр картинок и напрямую знакомиться с важными данными.

Wireshark — это программа с открытым кодом для анализа трафика ЛС

Видео: обзор программы Wireshark

Kismet

Kismet — это отличный инструмент для поиска и отладки проблем в ЛС. Его специфика заключается в том, что программа может работать даже с беспроводными сетями, анализировать их, искать устройства, которые настроены неправильно, и многое другое.

Программа также распространяется бесплатно и имеет открытый код, но сложный в понимании интерфейс немного отталкивает новичков в области анализа трафика. Однако подобный инструмент всё больше становится актуальным из-за постепенного отказа от проводных соединений. Поэтому чем раньше начнёшь осваивать Kismet, тем скорее получишь от этого пользу.

Kismet — это специальный инструмент для анализа трафика с возможностью вывода информации о беспроводной сети

NetworkMiner

NetworkMiner — это продвинутое программное решение для поиска проблем в сети через анализ трафика. В отличие от других приложений, NetworkMiner анализирует не сам трафик, а адреса, с которых были отправлены пакеты данных. Поэтому и упрощается процедура поиска проблемного узла. Инструмент нужен не столько для общей диагностики, сколько для устранения конфликтных ситуаций.

Программа разработана только для Windows, что является небольшим минусом. Интерфейс также желает лучшего в плане восприятия данных.

NetworkMiner — это инструмент для Windows, который помогает находить конфликты и неточности в ЛС

Провести полный анализ сети можно как штатными, так и сторонними способами. А полученные данные помогут исправить возможные неполадки, недочёты и конфликты.

Когда необходимо контролировать

Любой пользователь глобальной сети потребляет определенное количество информации, которая передается на его компьютер или другой гаджет. Определенная часть людей использует интернет для заработка, например, занимаются созданием сайтов, наполнением контента и пр. Другая категория применяет доступ как развлечение — играет в игры, знакомится с новой информацией, посещает социальные сети. Просмотр онлайн страниц, видеороликов, прослушивание аудиозаписей повышает расход трафика.

Важно! Практически все интернет провайдеры сегодня предлагают всевозможные безлимитные тарифы. Однако это не касается мобильных операторов, где доступ без ограничений все еще является редкостью

Рабочий ПК, особенно если пользователь выполняет всю основную деятельность в глобальной сети, должен быть постоянно на связи. Хорошее управление, учет и мониторинг сетевого трафика должны происходить постоянно. Потеря соединения по причине израсходования лимита передаваемых данных приведет к тому, что пользователь недополучит денег.

Ручное управление и контроль за трафиком практически невыполнимы. Чтобы выполнять такую процедуру качественно, требуется скачать и установить на устройство специальное приложение или программу, которые способны отобразить количество данных, израсходованных при доступе к глобальной сети.

На сегодняшний день нет никаких проблем с проведением мониторинга. Программа счетчик трафика интернета способна выполнить все действия самостоятельно. Владелец ПК в любой момент может просмотреть отчет и увидеть такие данные:

- скорость подключения;

- расход информации на различные сайты и развлечения;

- общее количество подключений и количество потребленных данных за сеанс или выбранный промежуток времени;

- получение предупреждения при превышении лимита;

- множество других возможностей.

Обратите внимание! Любые данные и статистика, которые собирает программа, могут быть просмотрены в любое удобное время

Сравнить два столбца и вывести уникальные значения (Формулы/Formulas)

Руководство по быстрому выбору (ссылки на скачивание бесплатных программ для анализа сети)

WireShark

| Анализатор пакетов. Захватывает пакеты стандартных Ethernet, PPP и VPN интерфейсов. | ||

| ————— | ||

| 21.2 MB Win 32 1.10.0 Open source freeware Windows, Mac OS X, Linux | ||

| Поддержка 64-разрядных ОС | ||

Nmap

| Сканирование одного IP-адреса или нескольких адресов. Отчеты об открытых портов. Информация о типе устройства и его операционной системы. Имеет как графический интерфейс, так и интерфейс командной строки. | ||

| ————— | ||

| 25.5 MB Win 6.40 Open source freeware Windows, Mac OS X, Linux | ||

| Поддержка 64-разрядных ОС | ||

Angry IP

| Небольшая. Позволяет быстро сканировать диапазон IP-адресов. | ||

| 1.47 MB Win 32 3.2 Open source freeware Windows, Mac OS X, Linux | ||

| Поддержка 64-разрядных ОС | ||

Рубрики:

- анализатор

- пакет

- порт

- сеть

- сканер

Лучшие бесплатные программы трассировки маршрута

Cain & Abel (Windows)

Cain & Abel (Windows)

Cain & Abel — это многоцелевое приложение для операционных систем Windows для восстановления и взлома паролей, которое также оснащено инструментами для перехвата и анализа сетевого трафика, в том числе и WiFi-сетей. Как и предыдущее решение (Acrylic WiFi Home), Cain & Abel является мощным сетевым анализатором, способным захватить и обработать большую часть беспроводного сетевого трафика.

Его графический интерфейс имеет относительно древний, упрощенный вид. Панель инструментов (старого стиля с иконками вверху экрана) используется для запуска различных утилит. Доступ к основным функциональным частям приложения осуществляется через вкладки окошек.

Через вкладку «Wireless» («Беспроводная связь») мы получаем доступ к функциональным инструментам для анализа сетевого трафика WiFi-сетей. В дополнение к обычной информации об идентификаторах SSID и различной информации о сигналах, здесь также можно найти список и детальную информацию о подключенных клиентах. Для точек доступа и клиентов Cain & Abel предоставляет информацию о количестве обнаруженных пакетов: всех пакетов, векторов инициализации протокола безопасности WEP (WEP Initialization Vector, WEP IV) и ARP-запросов. Любые скрытые SSID, обнаруженные из перехваченных пакетов, будут отображаться в графическом интерфейсе. Большую часть перехваченных статусов и данных можно экспортировать в простой текстовый файл.

Несмотря на огромный функциональный потенциал данного решения, такие недостатки, как отсутствие наглядных графиков, а также невозможность распознавать точки доступа стандарта 802.11ac и определять более широкие каналы, не позволяют назвать Cain & Abel лучшим выбором для наблюдения и анализа WiFi-сетей

На это решение стоит обратить внимание, если ваши задачи выходят далеко за пределы простого анализа трафика. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое

Это действительно мощный инструментарий для системного администратора с широкими полномочиями.

Скачать Cain & Abel: http://www.oxid.it/cain.html

Инструменты сетевого анализа трафика

Wireshark (ранее известный как Ethereal) широко известен как самый популярный в мире анализатор сети. Это бесплатное приложение с открытым исходным кодом, которое отображает данные трафика с цветовой кодировкой, чтобы указать, какой протокол использовался для его передачи.

В сетях Ethernet его пользовательский интерфейс отображает отдельные кадры в нумерованном списке и выделяется отдельными цветами независимо от того, отправляются ли они по TCP, UDP или другим протоколам.

Wireshark также группирует потоки сообщений, отправляемые туда и обратно между источником и пунктом назначения (которые со временем перемешиваются с трафиком из других соединений).

Wireshark поддерживает перехват трафика через кнопочный интерфейс запуска/остановки. Инструмент также содержит параметры фильтрации, которые ограничивают данные, отображаемые и включаемые в записи. Это критическая функция, поскольку большая часть сетевого трафика содержит обычные управляющие сообщения, которые не представляют интереса.

За эти годы было разработано много различных приложений для зондирования. Вот несколько примеров:

- tcpdump (инструмент командной строки для Linux и других операционных систем на основе Unix)

- CloudShark

- Cain and Abel

- Microsoft Message Analyzer

- CommView

- OmniPeek

- Capsa

- Ettercap

- PRTG

- Free Network Analyzer

- NetworkMiner

- IP Tools

Некоторые из этих инструментов сетевого анализа являются бесплатными, в то время как другие чего-то стоят или имеют бесплатную пробную версию. Кроме того, некоторые из этих программ больше не поддерживаются и не обновляются, но всё ещё доступны для скачивания.

Дополнительные настройки

Cбор статистики

C помощью опции -z можно собирать и выводить на консоль различную статическую информацию о пакетах.

Например, команда

$ sudo tshark -z "proto,colinfo,tcp.srcport,tcp.srcport" -r /tmp/capture.cap

указывает, что из файла /tmp/capture.cap нужно извлечь информацию о порте-источнике всех пакетов.

Рассмотрим еще один пример:

$ sudo tshark -R "http.response and http.content_type contains image" \ -z "proto,colinfo,http.content_length,http.content_length" \ -z "proto,colinfo,http.content_type,http.content_type" \ -r /tmp/capture.cap

Эта команда извлечет из файла /tmp/capture.cap информацию обо всех пакетах, в которых были изображения, и выведет на консоль содержимое полей content_type и content_length:

439 12.717117 66.249.89.127 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 35 452 12.828186 66.114.48.56 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 477 479 13.046184 66.114.48.56 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 105 499 13.075361 203.190.124.6 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 35 506 13.177414 66.114.48.56 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 4039 514 13.190000 66.114.48.56 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (JPEG JFIF image) http.content_type == "image/jpeg" http.content_length == 11997 519 13.231228 66.114.48.56 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (JPEG JFIF image) http.content_type == "image/jpeg" http.content_length == 1033 523 13.273888 72.233.69.4 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (PNG) http.content_type == "image/png" http.content_length == 1974 561 728 19.096984 60.254.185.58 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 592 805 19.471444 60.254.185.58 -> 192.168.1.108 HTTP HTTP/1.1 200 OK (GIF89a) http.content_type == "image/gif" http.content_length == 259

Автоматическое сохранение в несколько файлов

Представим себе, что нам нужно сохранять статистику трафика в течение длительного периода времени. Сохранить весь вывод в одном файле в такой ситуации не очень удобно: его потом трудно анализировать.

Вывод можно сохранять в нескольких файлах, количество и размер которых указываются пользователем. Как только один файл будет заполнен, tshark продолжит запись в следующий. Например, команда:

$ sudo tshark -b filesize:100 -a files:20 -w temp.pcap

будет сохранять вывод в 20 файлах размером по 100 кБ каждый.

В приведенном выше примере опция -b означает, что будет задействован кольцевой буфер, а filesize устанавливает размер; опция -a указывает автоматическую остановку по достижении заданного предела, files — указывает количество файлов.

Автосохранение по истечении заданного времени

В приведенном ниже примере tshark будет сохранять захваченную информацию в несколько файлов. Новый файл будет создан автоматически при превышении размера в 10240 кБ или по истечении интервала 1 с:

$ sudo tshark -b filesize:10240 -b duration:1 -w temp.pcap Capturing on eth0 34 # ls -lrt -rw------- 1 root root 1863 Apr 10 16:13 temp_00001_20140410161312.pcap -rw------- 1 root root 1357 Apr 10 16:13 temp_00002_20140410161313.pcap -rw------- 1 root root 1476 Apr 10 16:13 temp_00003_20140410161314.pcap -rw------- 1 root root 1216 Apr 10 16:13 temp_00004_20140410161315.pcap

Установка размера буфера

Эта опция может быть полезной в случаях, когда приходится иметь дело с отбрасыванием пакетов. По умолчанию размер буфера составляет 1МБ; при помощи опции -B можно установить любой другой размер (в мегабайтах), по достижении которого все данные будут сбрасываться на диск:

$ sudo tshark -B 2

Отображение статистики для выбранного протокола

В tshark имеется также возможность захватывать только пакеты, передаваемые по указанному пользователем протоколу.

Вот так, например, выглядит статистика для протокола HTTP:

$ sudo tshark -q -r a.pcap -R http -z http,tree =================================================================== HTTP/Packet Counter value rate percent ------------------------------------------------------------------- Total HTTP Packets 7 0.000375 HTTP Request Packets 4 0.000214 57.14% GET 4 0.000214 100.00% HTTP Response Packets 3 0.000161 42.86% 2xx: Success 2 0.000107 66.67% 200 OK 2 0.000107 100.00% 3xx: Redirection 1 0.000054 33.33% 302 Found 1 0.000054 100.00% 5xx: Server Error 0 0.000000 0.00% Other HTTP Packets 0 0.000000 0.00%

Почему изначально данных Яндекс.Метрики и Google Аналитики недостаточно

По умолчанию системы аналитики показывают обобщенную статистику переходов

Этого мало, так как в одной рекламной системе может быть несколько объявлений, баннеров и других элементов, которые по факту работают с разной эффективностью. Вы узнаете, что трафик из Google Ads, но с какого именно объявления или, допустим, ключевого слова?

Разделять данные глубже, чем только по источникам (Яндекс, Google, ВКонтакте), позволяют специальные параметры, или метки, которые нужно добавлять к ссылкам.

Для чего это нужно? Вы увидите, какие именно источники, кампании, объявления действительно работают, а какие стоит отключить, чтобы перераспределить бюджет на более эффективные каналы трафика и повысить отдачу.

Исключение: нет необходимости размечать внутренние ссылки (между страницами сайта). Эти переходы ни о чем не говорят, только засоряют статистику лишними цифрами.

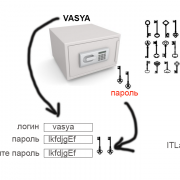

Применение

В начале 1990-х широко применялся хакерами для захвата пользовательских логинов и паролей, которые в ряде сетевых протоколов передаются в незашифрованном или слабозашифрованном виде. Широкое распространение хабов позволяло захватывать трафик без больших усилий в больших сегментах сети практически без риска быть обнаруженным.

Снифферы применяются как в деструктивных, так и в благих целях. Анализ прошедшего через сниффер трафика позволяет:

- Обнаружить паразитный, вирусный и закольцованный трафик, наличие которого увеличивает загрузку сетевого оборудования и каналов связи (снифферы здесь малоэффективны; как правило, для этих целей используют сбор разнообразной статистики серверами и активным сетевым оборудованием и её последующий анализ).

- Выявить в сети вредоносное и несанкционированное ПО, например, сетевые сканеры, флудеры, троянские программы, клиенты пиринговых сетей и другие (это обычно делают при помощи специализированных снифферов — мониторов сетевой активности).

- Перехватить любой незашифрованный (а порой и зашифрованный) пользовательский трафик с целью получения паролей и другой информации.

- Локализовать неисправность сети или ошибку конфигурации сетевых агентов (для этой цели снифферы часто применяются системными администраторами)

Поскольку в «классическом» сниффере анализ трафика происходит вручную, с применением лишь простейших средств автоматизации (анализ протоколов, восстановление TCP-потока), то он подходит для анализа лишь небольших его объёмов.

Как сделать расстояние между границами столбцов равным

Обзор бесплатных программ анализа сети

зарекомендовала себя как анализатор пакетов высокого класса. Она может перехватывать пакеты стандартных Ethernet, PPP и VPN интерфейсов. Например, вы можете его использовать для выявления людей, которые слишком сильно загружают ваш сервер.

позволяет сканировать определенный IP-адрес или диапазон. Она сообщит обо всех открытых портах, а так же не менее интересную информацию о вероятном типе устройства и установленной операционной системе. Эта утилита поможет вам в исследовании сети и построения ее топологии. Так же требует наличия пакета WinPcap.

небольшая по размеру утилита, которая позволяет быстро просканировать диапазон IP-адресов. К сожалению, она предоставит вам меньше информации, чем Nmap. Тем не менее, утилита умеет анализировать порты и показывать ряд дополнительной информации по каждому адресу из диапазона.

При использовании подобных утилит анализа сети, необходимо помнить, что если сетевые устройства соединены между собой через свичи, а не через хабы, то через вашу сетевую карту будет проходить не весь трафик сети, а лишь та часть, которая предназначена для вашего компьютера. Это обособленно тем, что свичи умеют работать с адресами сети и перенаправлять к вам только те пакеты, которые соответствуют вашему адресу. С другой стороны стоит заметить, что если сеть организована по средствам хабов, то вы можете перехватить чужой трафик даже на своем компьютере.

Такие пакеты, как WinPcap, которые слушают проходящий трафик через вашу сетевую карту, можно использовать для разработки собственных утилит. Но, надо учитывать, что для использования созданной утилиты на других компьютерах вам придется предварительно установить сам пакет.

Предостережение: Никогда не пробуйте баловаться данными утилитами в локальной сети провайдера или в интернете, так как провайдеры могут отслеживать подобное поведение, что в случае обнаружения может привести к появлению у вас лишних проблем. И помните, что межсетевые экраны так же включают в себя модули обнаружения сканирования сетевого оборудования.

WirelessNetView (Windows)

WirelessNetView (Windows)

WirelessNetView — это небольшая утилита от веб-ресурса NirSoft, которая работает в фоновом режиме и отслеживает активность беспроводных сетей вокруг вас. Она предлагается бесплатно для личных и коммерческих целей. Это довольно простой WiFi-сканер, доступный как в портативном, так и требующем установки виде. В рамках данной статьи рассмотрена версия 1.75.

Графический интерфейс пользователя решения WirelessNetView не очень замысловатый — это просто окно со списком беспроводных сетей. Для каждой обнаруженной сети доступна следующая информация: SSID, качество сигнала в текущий момент времени, среднее качество сигнала за все время наблюдения, счетчик обнаружений, алгоритм аутентификации, алгоритм шифрования информации, MAC-адрес, RSSI, частота канала, номер канала и т. д.

Таким образом, показатели уровня сигнала данная утилита предоставляет в отрицательных значениях дБм, а также в процентных отношениях для последнего полученного сигнала и среднего показателя за все время наблюдения. Но было бы еще лучше, если бы нам также были доступны средние значения для RSSI конкретной точки доступа за все время наблюдения. Еще одной уникальной деталью доступных аналитических данных, которые предлагает утилита WirelessNetView, является показатель того, насколько часто каждый SSID обнаруживается, что может быть полезно в определенных ситуациях.

Двойной щелчок на любой из обнаруженных беспроводных сетей откроет диалоговое окно со всеми сведениями о конкретной сети, что может оказаться очень удобно, поскольку для просмотра всех деталей в основном списке ширины вашего экрана явно не хватит. Щелчок правой кнопкой мыши по любой сети из списка позволяет сохранить данные для этой конкретной беспроводной сети или всех обнаруженных сетей в текстовый или HTML-файлы. В меню панели инструментов «Параметры» отображаются некоторые параметры и дополнительная функциональность, такие как фильтрация, формат MAC-адресов и другие предпочтения отображения информации.

Учтите, что у данной утилиты отсутствует целый ряд расширенных функций, которые мы ожидаем увидеть в современных WiFi-сканерах. В первую очередь речь идет о графическом представлении информации, полной поддержке стандарта 802.11ac и, соответственно, распознавании всех каналов, занятых точкой доступа, которая может использовать большую ширину канала. Тем не менее, решение WirelessNetView все равно может быть полезно для простого наблюдения за беспроводными сетями или небольшим WiFi-пространством, особенно если вы найдете некоторые из уникальных функциональных возможностей данной утилиты ценными для себя.

Скачать WirelessNetView: http://www.nirsoft.net/utils/wireless_network_view.html

PandaMoney

Android IOS

Panda Money – это приложение для личных финансов, которое предназначено, прежде всего, не для контроля денежных операций, а для накопления средств. Причём процесс откладывания денег переведён в игровой формат. Изначально пользователь выбирает сумму, которую ему необходимо накопить для определённой цели, а затем – начинает кормить и играть с пандой, чтобы она росла. Накопление осуществляется через банковские карты, QIWI-кошелёк или счёт мобильного телефона.

Более того, после того как пользователь собрал на накопительном счёте минимальную сумму, он может открыть на эти деньги депозит со ставкой в 7,8% годовых.

По умолчанию, приложение ориентированно на молодую аудиторию. Оно привлекает к культуре накопительного обращения с деньгами в игровой форме. Здесь есть и чёткое планирование, и контроль прогресса по накоплению. При закреплении привычки в дальнейшем вы можете отказаться от PandaMoney и полностью взять деньги под собственный контроль. Это придаст гибкость в управлении деньгами и позволит выбирать лучшие условия для депозитов.

Одним из минусов PandaMoney, который отмечают пользователи – это возможные скрытые комиссии, которые могут начисляться при пополнении счёта или перевода денег на депозит.

Читайте: 5 денежных привычек, которые нужно перенять уже сегодня

Что такое многопользовательская активацияWhat is Volume Activation

Активация корпоративных лицензий представляет собой конфигурируемое решение, помогающее автоматизировать и управлять процессом активации продуктов на компьютерах под управлением операционных систем Windows, которые предоставляются по программе корпоративного лицензирования.Volume activation is a configurable solution that helps automate and manage the product activation process on computers running Windows operating systems that have been licensed under a volume licensing program. Многопользовательская активация также используется с другим программным обеспечением от корпорации Майкрософт (особенно в наборах Office), которые продаются по соглашениям корпоративного лицензирования и поддерживают многопользовательская активация.Volume activation is also used with other software from Microsoft (most notably the Office suites) that are sold under volume licensing agreements and that support volume activation

- Средства для управления многопользовательской активацией OfficeTools to manage volume activation of Office

- Активация корпоративных лицензий для Windows 10Volume Activation for Windows 10

Многопользовательская активация применяется только к системам, которые включены в программу корпоративного лицензирования и используются исключительно как средство для активации.Volume Activation applies only to systems that are covered under a Volume Licensing program and is used strictly as a tool for activation. Она не привязана к выставлению счетов или оплате лицензий.It is not tied to license invoicing or billing.

Многопользовательская активация предоставляет две различные модели для выполнения многопользовательской активации.Volume Activation provides two different models for completing volume activations. Клиенты могут использовать один или оба типа ключей для активации систем в своей организации:Either or both key types may be used by customers to activate systems in their organization:

- Служба управления ключами (KMS) позволяет организациям активировать системы в своей сети.Key Management Service (KMS) allows organizations to activate systems within their own network.

- Ключ многократной активации (MAK) активирует системы один раз, используя службы размещенной активации Майкрософт.Multiple Activation Key (MAK) activates systems on a one-time basis, using Microsoft’s hosted activation services.

Важно!

В рамках установки важно планировать и администрировать развертывание любого продукта с помощью многопользовательской активации.As part of your installation, it is important to plan and manage deployment of any product using Volume Activation

- Дополнительные сведения о многопользовательской активации см. в статье Планирование многопользовательской активации.For more information on Volume Activation, see the Volume Activation Planning Guide.

- Прочтите документы и ознакомьтесь с видеороликами, относящимися к Windows перед развертыванием.Read the documents and review the videos related to Windows prior to deployment.

Интернет-магазин

Поэтому большинство наших клиентов озвучивают нам сумму, больше которой за заказ платить они не могут — в целом или по каждой товарной категории. В таком случае наша цель видоизменяется в «Получить максимальное количество заказов по желаемой стоимости». Теперь, рассчитав стоимость заказа по каждому источнику, мы можем понять, укладываемся ли мы в это требование и есть ли у нас возможность вложить в источник дополнительные средства, чтобы увеличить количество заказов, либо мы уже вышли за пределы рентабельности.

Другим ориентиром в этой ситуации может быть доход. Очевидно, что расход не должен превышать доход по каждому конкретному источнику. Поэтому для каждого источника можно оперировать либо ROI (возврат инвестиций), либо соотношением доходов к расходам. И оценивать уже можно не только с позиции стоимости заказа, но и с позиции рентабельности. И наша задача снова видоизменяется: теперь нам надо «Получить максимальный доход от максимального количества заказов по желаемой стоимости». Определив с таких позиций эффективность каждого источника и проведя несколько итераций корректировки распределения бюджета, в итоге получаем увеличение количества заказов и увеличение дохода.

Рассмотрим это на примере магазина техники, данные по нему приведены ниже:

Если ориентироваться на желаемую стоимость заказа, то удовлетворяют критериям только кампании по телефонам и телевизорам. Если же смотреть на ROI, то мы видим, что оно максимально для кампании по ноутбукам (по ней мы также получили максимальный доход). Плохие показатели по стоимости заказа и ROI в кампаниях по приставкам, электронным книгам и фотоаппаратам. Перераспределяя бюджет с этих кампаний на более эффективные, мы можем добиться приведения стоимости заказов по каждой кампании к желаемым показателям, а также увеличения дохода и рентабельности инвестиций.